Ruteri su neophodni za bežičnu povezanost i milioni novih uređaja se svakodnevno instaliraju u domaćinstvima i na radnim mestima. Prema analizi koju je sproveo Kaspersky, tokom 2021. godine, otkriveno je više od 500 ranjivosti rutera, od kojih 87 spada u kritične. Ove pretnje nose niz rizika za domaćinstva i organizacije, počev od potencijalne kompromitacije elektronske pošte, sve do ugrožavanja fizičke bezbednosti doma. Uprkos tome, ljudi retko razmišljaju o bezbednosti svojih uređaja. Prema jednom istraživanju, čak 73% korisnika nikada nije razmišljalo da ažurira ili dodatno obezbedi ruter, što ovaj uređaj čini jednom od najvećih pretnji po Internet stvari (Internet of Things). Stručnjaci kompanije Kaspersky objasnili su kakvi sve rizici mogu proizaći iz ranjivosti rutera i kako korisnici mogu da se zaštite.

Ruter je čvorište cele kućne mreže, preko kojeg svi elementi pametnog doma pristupaju internetu i razmenjuju podatke. Napadači dobijaju pristup mreži tako što “inficiraju“ ruter preko kojeg se prenose skupovi podataka. Tako mogu da instaliraju zlonamerni softver (malware) na povezane računare što im omogućava da ukradu osetljive podatke, privatne fotografije ili poslovne datoteke – što žrtvi može da nanese nemerljivu štetu. Preko zaraženog rutera, napadač može i da preusmeri korisnike na pfišing stranice za krađu identiteta, koje izgledaju isto kao često korišćene stranice webmaila ili e-bankinga. Svi podaci koje korisnici unesu na ove stranice odmah padaju u ruke prevaranata, bilo da se radi o korisničkom imenu, lozinkama e-pošte ili platnim karticama.

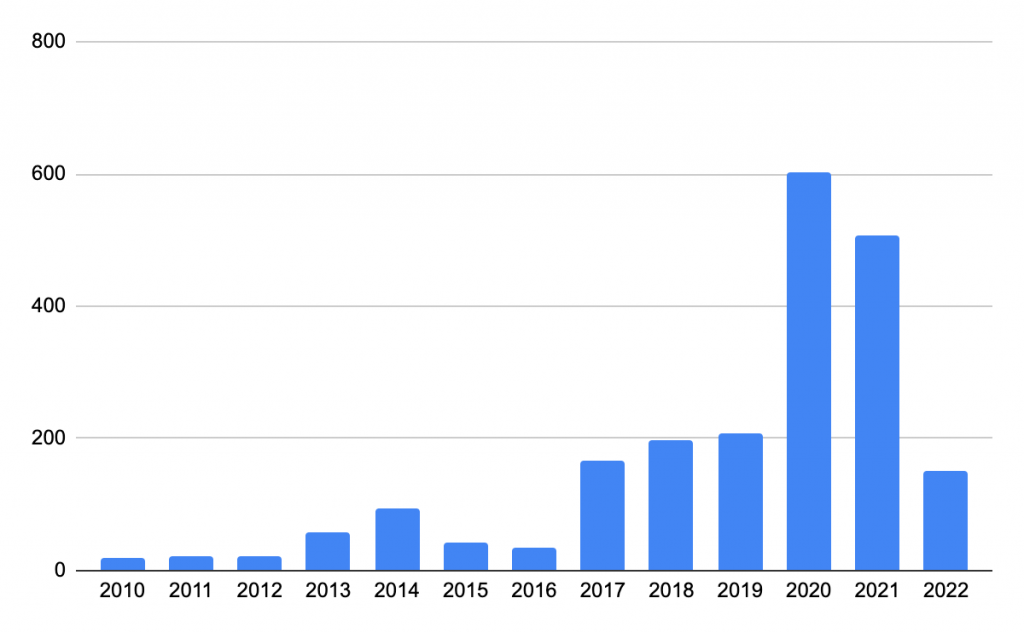

Od 2010. godine, broj ranjivosti rutera je u stalnom porastu. U 2020. godini, broj otkrivenih ranjivosti skoči je na 603, što je oko tri puta više nego prethodne godine. Tokom 2021. godine taj broj se nije mnogo promenio – čak 506. Od svih otkrivenih ranjivosti 2021. godine, njih 87 je u kategorisano kao kritično, što ih čini “rupama“ koje napadač može da iskoristi i dobije pristup kućne ili korporativne mreže. Rizične ranjivosti omogućuju napadaču da zaobiđe autentifikaciju, pošalje daljinske komande ruteru ili ga potpuno onesposobi. Na taj način, napadači mogu da ukradu bilo koje podatake ili datoteke koje se šalju preko inficirane mreže, bilo da se radi o ličnim fotografijama, privatnim informacijama ili čak poslovnim ugovorima poslatim imejlom.

Iako istraživači danas ukazuju na mnogo veći broj otkrivenih ranjivosti nego ranije, ruteri i dalje spadaju u kategoriju najmanje bezbednih uređaja. Jedan od razloga leži u tome što dobavljači ne otklone bezbednosne rizike rutera na vreme. Skoro trećina otkrivenih kritičnih ranjivosti 2021. godine ostala je bez ikakvog odgovora dobavljača: ni “zakrpa” (patch) ni saveta kako rešiti problem. Za 26% kritičnih ranjivosti stigao je samo komentar kompanije, najčešće sa preporukom da se kontaktira tehnička podrška.

Pored povećane aktivnosti napadača, problem je i tome što potrošači i mala preduzeća nemaju ni stručnost ni resurse da prepoznaju pretnju pre nego što bude prekasno. Na primer, 73% korisnika nikada nije razmišljalo da ažurira ili obezbedi svoj ruter, što ga čini jednom od najvećih savremenih pretnji za Internet stvari. Ovo je posebno opasno kada se nebezbedni ruteri koriste u osetljivim okruženjima kao što su bolnice ili državne institucije, gde “curenje” podataka može imati ozbiljne posledice.

„Nivo sajber bezbednosti ne ide u korak sa brzinom kojom tehnologija utiče na naše živote. Iako je veliki broj zaposlenih, u poslednje dve godine, radilo od kuće, bezbednost rutera se za to vreme nije poboljšala – oni se i dalje retko ažuriraju. Zato je i dalje aktuelan rizik da sajber kriminalci zloupotrebe ranjivost rutera i u 2022. godini. Važno je otkloniti pretnje u najkraćem mogućem roku, jer ljudi obično saznaju za napad tek kada bude prekasno – nakon što je novac ukraden“, komentariše Maria Namestnikova, šef ruskog Kaspersky tima za Globalno Istraživanje i Analizu (GReAT).

„Kada kupujete ruter, bezbednost mreže treba da bude jednako važna kao i brzina prenosa podataka ili cena uređaja. Pročitajte recenzije i obratite pažnju na to koliko proizvođač rutera brzo rešava prijavljene probleme. Ne zaboravite da ažurirate svoj ruter čim se objavi patch da biste izbegli gubitak osetljivih podataka i novca“, dodaje Marija.

Pročitajte ceo izveštaj o bezbednosti rutera na portalu Securelist.

Da biste zaštitili svoj ruter od napada sajber kriminalaca, Kaspersky preporučuje sledeće:

- Nije bezbedno kupovati korišćene smart uređaje. Prethodni vlasnici su možda modifikovali fabrički softver kako bi napadaču omogućili potpunu daljinsku kontrolu nad vašim pametnim domom.

- Ne zaboravite da promenite fabričku lozinku. Izaberite složenu lozinku i redovno je menjajte.

- Ne delite na društvenim mrežama serijske brojeve, IP adrese i druge osetljive informacije u vezi sa vašim pametnim uređajima.

- Koristite WPA2 enkripciju – najbezbednija je za prenos podataka.

- U podešavanjima rutera onemogućite daljinski pristup. Ako je daljinski pristup neophodan, trebalo bi ga onemogućiti kada ga ne koristite.

- Radi veće sigurnosti, možete odabrati statičku IP adresu, onemogućiti DHCP i zaštititi Wi-Fi pomoću MAC filtera. Nakon toga morate ručno da konfigurišete vezu raznih dodatnih uređaja sa ruterom, što ovaj proces čini dužim i komplikovanijim, ali će uljezu biti mnogo teže da prodre u lokalnu mrežu. Budite na oprezu i uvek proveravajte najnovije informacije o otkrivenim ranjivostima rutera.

- Nakon što ste se odlučili za određenu aplikaciju ili uređaj, budite u toku sa ažuriranjima i otkrivanjem ranjivostima. Blagovremeno instalirajte sva objavljena ažuriranja.

- Razmislite o instaliranju specijalnog bezbednosnog rešenja koje vam može pomoći u zaštiti kućne mreže i svih povezanih uređaja.